เทคโนโลยี

“Tokyogurl” และ “Cheerio” ถูกตั้งข้อหาโกงในการแข่งขันกีฬาซีเกมส์

กองปราบปรามจับกุมอดีตนักกีฬาอีสปอร์ตหญิงทีมชาติไทย “Tokyogurl” พร้อมผู้เล่นแทน “Cheerio” หลังถูกกล่าวหาความผิดตาม พ.ร.บ.คอมพิวเตอร์ จากกรณีโกงการแข่งขัน SEA Games ครั้งที่ 33 ที่กรุงเทพฯ

กรุงเทพฯ – วันที่ 13 กุมภาพันธ์ 2569 กองปราบปราม (บก.ป.) ควบคุมตัว น.ส.ณภัทร วรสิน อายุ 29 ปี หรือชื่อในเกม “Tokyogurl” อดีตนักกีฬาอีสปอร์ตหญิงทีมชาติไทย เกม Arena of Valor (RoV) พร้อมนายชัยโย อายุ 23 ปี หรือ “Cheerio” ในข้อหาความผิดเกี่ยวกับคอมพิวเตอร์ ตาม พระราชบัญญัติว่าด้วยความผิดเกี่ยวกับคอมพิวเตอร์ พ.ศ. 2550 และฉบับแก้ไขเพิ่มเติม สืบเนื่องจากเหตุอื้อฉาวเรื่องการโกงในการแข่งขัน SEA Games ครั้งที่ 33 ช่วงเดือนธันวาคม 2568

คดีนี้ถูกมองว่าเป็นหนึ่งในเหตุการณ์ใหญ่สุดของวงการอีสปอร์ตไทย เพราะกระทบภาพลักษณ์ทีมชาติอย่างหนัก และต่อยอดไปสู่บทลงโทษแบนตลอดชีวิต รวมถึงการถูกดำเนินคดีอาญา

ที่มาของคดีโกงใน SEA Games 33

การแข่งขัน SEA Games 33 จัดที่กรุงเทพฯ ระหว่างวันที่ 9-20 ธันวาคม 2568 และไทยเป็นเจ้าภาพ โดยครั้งนั้น อีสปอร์ตถูกบรรจุเป็นกีฬาเหรียญอย่างเป็นทางการเป็นครั้งแรกในประวัติศาสตร์ SEA Games

ทีมหญิง Arena of Valor ของไทยถูกจัดเป็นตัวเต็งเหรียญทอง เพราะมีนักกีฬาชื่อดังหลายคน รวมถึง “Tokyogurl” ที่เล่นตำแหน่ง Carry

อย่างไรก็ตาม ในรอบรองชนะเลิศที่พบเวียดนาม วันที่ 15-16 ธันวาคม 2568 กรรมการและเจ้าหน้าที่เริ่มเห็นความผิดปกติระหว่างแข่งขัน เช่น

- การขยับนิ้วมือไม่สัมพันธ์กับการเล่นที่แสดงบนจอ

- ช่วงแรกเล่นได้เด่นผิดสังเกต แต่ต่อมาฟอร์มตกอย่างรวดเร็ว

- สุดท้ายทีมไทยแพ้เวียดนาม 0-3

หลังหยุดเกมเพื่อตรวจสอบ เจ้าหน้าที่พบว่า “Tokyogurl” เปิดแอป Discord บนโทรศัพท์ส่วนตัว และใช้ฟังก์ชันแชร์หน้าจอ เพื่อให้คนอื่นควบคุมการเล่นแทน

คนที่เล่นแทนคือ “Cheerio” แฟนหนุ่มและอดีตผู้เล่นกึ่งอาชีพ โดยเขาเล่นจากคนละสถานที่ ผ่านการควบคุมระยะไกล และใช้ซอฟต์แวร์ที่ไม่ได้รับอนุญาต

รูปแบบการโกงที่วางแผนมา และถูกจับได้คาหนังคาเขา

จากการสืบสวนของ กองปราบปราม ที่ตั้งชื่อปฏิบัติการว่า “Operation Ghost Buster” เจ้าหน้าที่ระบุว่าทั้งสองร่วมกันวางแผนและลงมือทำหลายขั้นตอน ได้แก่

- แชร์ชื่อผู้ใช้และรหัสผ่านของบัญชีที่ใช้แข่งอย่างเป็นทางการ

- ใช้โทรศัพท์ส่วนตัวรุ่นใกล้เคียงกับเครื่องแข่งขัน และติดตั้งซอฟต์แวร์ต้องห้าม

- ให้ “Cheerio” ควบคุมการเล่นผ่าน Discord ด้วยการแชร์หน้าจอ

- ให้ “Tokyogurl” ทำทีเหมือนเล่นเอง โดยหลบมุมกล้อง เช่น ซ่อนเครื่องไว้ใต้ขา หรือวางในตำแหน่งที่มองไม่ชัด

- วางแผนสลับกันเล่นหลายแมตช์ เพื่อให้ตรวจจับได้ยากขึ้น

หลักฐานสำคัญที่ตำรวจรวบรวมได้ เช่น

- ข้อมูลการล็อกอินที่ผิดปกติ

- ประวัติแชท และบันทึกการติดต่อสื่อสารของทั้งคู่

- คำรับของ “Cheerio” ที่ยอมรับว่าเคยเล่นแทนหลายครั้ง รวมถึงช่วงก่อนคัดเลือกทีมชาติ

- ข้อมูลและเอกสารจาก สหพันธ์กีฬาอิเล็กทรอนิกส์แห่งประเทศไทย (TESF)

ผลกระทบที่ตามมาทันที ได้แก่

- ทีมหญิง RoV ไทยถูกตัดสิทธิ์และถอนออกจากรายการที่เกี่ยวข้อง

- “Tokyogurl” ถูกปลดออกจาก Talon Esports และ TESF ลงโทษแบนตลอดชีวิต

- ภาพรวมความน่าเชื่อถือของอีสปอร์ตไทยเสียหายอย่างหนัก

การจับกุมและข้อกล่าวหาตาม พ.ร.บ.คอมพิวเตอร์

พล.ต.ต.ภัททนศักดิ์ บุพภาสุวรรณ ผู้บังคับการกองปราบปราม เปิดเผยว่า วันที่ 13 กุมภาพันธ์ 2569 ผู้ต้องหาทั้งสองเข้ามอบตัว หลังเห็นว่าพยานหลักฐานแน่นหนา

ข้อกล่าวหาหลักตาม พ.ร.บ.ว่าด้วยความผิดเกี่ยวกับคอมพิวเตอร์ ประกอบด้วย

- ร่วมกันเข้าถึงระบบคอมพิวเตอร์ที่มีการคุ้มครองโดยมิชอบ

- เปิดเผยข้อมูลรหัสผ่านหรือข้อมูลการเข้าถึงโดยไม่ได้รับอนุญาต

- กระทำการที่เสี่ยงก่อความเสียหายต่อระบบ และกระทบชื่อเสียงของประเทศ

โทษสูงสุดคือจำคุกไม่เกิน 2 ปี ปรับไม่เกิน 40,000 บาท หรือทั้งจำทั้งปรับ โดยศาลนัดฟังคำพิพากษา วันที่ 17 มีนาคม 2569

พล.ต.ต.ภัททนศักดิ์ ระบุว่า คดีนี้ไม่ใช่แค่การโกงเกม แต่เป็นความผิดทางเทคโนโลยีที่ทำให้ประเทศเสียหายบนเวทีกีฬานานาชาติ

แรงสั่นสะเทือนต่อวงการอีสปอร์ตไทย

คดี “Tokyogurl” และ “Cheerio” ทำให้สังคมหันมาถกกันจริงจังในหลายประเด็น เช่น

- ความโปร่งใสของการคัดเลือกนักกีฬาทีมชาติ

- มาตรการตรวจเกมและการป้องกันการโกงระหว่างแข่งขัน

- ความเสี่ยงจากการใช้เทคโนโลยีและแอปสื่อสารในสนามแข่ง

นอกจากนี้ หลายฝ่ายยังเรียกร้องให้ TESF ทบทวนกระบวนการคัดเลือก และเพิ่มมาตรการตรวจซอฟต์แวร์ต้องห้าม รวมถึงการยืนยันตัวบุคคลให้เข้มขึ้น

อีสปอร์ตในเอเชียตะวันออกเฉียงใต้กำลังได้รับความนิยมสูง และ Arena of Valor เป็นหนึ่งในเกมหลักของ SEA Games ดังนั้นเหตุการณ์นี้จึงถูกจับตาจากหลายประเทศ โดยเฉพาะเวียดนามที่คว้าชัยในแมตช์ดังกล่าวแบบเหนือความคาดหมาย

สรุปและสิ่งที่อาจเกิดขึ้นต่อไป

การถูกจับกุมของ “Tokyogurl” และ “Cheerio” ปิดฉากเส้นทางนักกีฬาที่เคยโดดเด่น แต่ก็ทิ้งบทเรียนสำคัญให้วงการอีสปอร์ตไทย

แม้เรื่องนี้สร้างความอับอายในระยะสั้น แต่ถ้าถูกนำไปสู่การปรับกติกาและระบบตรวจสอบอย่างจริงจัง ก็อาจช่วยให้การแข่งขันโปร่งใสขึ้น และทำให้อีสปอร์ตไทยกลับมาน่าเชื่อถือกว่าเดิมในอนาคต

ข่าวที่กำลังเป็นที่นิยม

บุรีรัมย์ ชายอายุ 19 ปีถูกจับกุมในข้อหาวางแผนเซอร์ไพรส์แฟนสาวด้วย “ระเบิดมือ” ในวันวาเลนไทน์

เทคโนโลยี

Malwarebytes เตือนเหตุข้อมูล Instagram หลุด อ้างกระทบผู้ใช้ 17.5 ล้านบัญชี

บริษัทรักษาความปลอดภัยชี้ข้อมูลโผล่บนดาร์กเว็บ เสี่ยงถูกนำไปหลอกลวงมากขึ้น

ช่วงต้นปี 2026 กระแสกังวลด้านความปลอดภัยกลับมาอีกครั้งกับแพลตฟอร์มโซเชียลยอดนิยมอย่าง Instagram เมื่อบริษัทความปลอดภัยไซเบอร์ Malwarebytes ออกมาแจ้งเตือนว่าอาจมีชุดข้อมูลผู้ใช้ราว 17.5 ล้านบัญชี ถูกเผยแพร่ โดยพบระหว่างการเฝ้าระวังดาร์กเว็บตามปกติ และตอนนี้ไฟล์กำลังถูกส่งต่อในฟอรัมใต้ดินและตลาดซื้อขายข้อมูล ทั้งแบบแจกฟรีและแบบขาย

Malwarebytes เริ่มพูดถึงเหตุการณ์นี้ผ่านการแจ้งเตือนถึงผู้ใช้ และโพสต์บนโซเชียลราววันที่ 9 มกราคม 2026 จนทำให้หลายคนตื่นตัวมากขึ้น โดยเฉพาะเมื่อมีรายงานว่าผู้ใช้ทั่วโลกเริ่มได้รับอีเมลรีเซ็ตรหัสผ่านจาก Instagram แบบไม่ได้นัดหมาย ตั้งแต่ช่วงต้นสัปดาห์นั้น

ข้อมูลที่หลุดมีอะไรบ้าง และทำไมถึงน่ากังวล

ตามรายงานของ Malwarebytes และสื่อสายความปลอดภัยไซเบอร์หลายแห่ง ชุดข้อมูลที่อ้างว่าหลุดนี้มีรายละเอียดส่วนตัวหลากหลาย เช่น ชื่อผู้ใช้ Instagram, ชื่อจริง, อีเมล, เบอร์โทรศัพท์ต่างประเทศ, ที่อยู่บางส่วน, user ID และเมทาดาทาของโปรไฟล์อื่นๆ ลักษณะข้อมูลไม่เหมือนแค่รายชื่ออีเมลทั่วไป แต่ดูเป็นข้อมูลที่มีโครงสร้าง คล้ายผลลัพธ์จาก API

ต้นตอถูกระบุว่าเกี่ยวข้องกับ “API leak” ช่วงปลายปี 2024 โดยมีการใช้บอตสแครปข้อมูล เลี่ยงข้อจำกัดอย่าง rate limit และกลไกป้องกันอื่นๆ เพื่อดึงข้อมูลโปรไฟล์จำนวนมาก ผู้ใช้ชื่อแฝง “Solonik” ถูกอ้างว่าเป็นคนโพสต์ไฟล์ (รูปแบบ JSON และ TXT) ลงบนฟอรัม BreachForums วันที่ 7 มกราคม 2026 ภายใต้หัวข้อที่อ้างถึง “INSTAGRAM.COM 17M GLOBAL USERS, 2024 API LEAK” และตัวอย่างที่ถูกแชร์ออกมาบางส่วนแสดงข้อมูลจริง เช่น username, อีเมล และเบอร์โทร

รายงานระบุว่าไม่มีรหัสผ่านอยู่ในชุดข้อมูล ทำให้ความเสี่ยงในการยึดบัญชีโดยตรงลดลง แต่ข้อมูลติดต่อที่ครบและละเอียดทำให้มิจฉาชีพนำไปใช้ต่อได้ง่าย Malwarebytes เตือนชัดว่า ข้อมูล “มีให้ซื้อขายบนดาร์กเว็บ และอาจถูกนำไปใช้โดยอาชญากรไซเบอร์” เพื่อโจมตีแบบสวมรอย, ฟิชชิงแบบเจาะจงเป้าหมาย และหลอกเก็บข้อมูลล็อกอิน

ผู้โจมตีอาจเอาชื่อจริง พื้นที่ หรือเบอร์โทร ไปเขียนข้อความหลอกที่ดูน่าเชื่อ เหมือนเป็นทีมซัพพอร์ตของ Instagram ในกรณีที่หนักขึ้น ข้อมูลเบอร์โทรอาจถูกใช้เป็นส่วนหนึ่งของการทำ SIM swapping เพื่อยึดเบอร์และดักรหัส 2FA หรือใช้กลวิธี social engineering หลอกให้เหยื่อบอกรหัสผ่านเอง

อีเมลรีเซ็ตรหัสผ่านจำนวนมาก ยิ่งทำให้คนแตกตื่น

สิ่งที่ยิ่งทำให้คนกังวล คือผู้ใช้ Instagram จำนวนมากเริ่มได้รับอีเมลรีเซ็ตรหัสผ่านที่ดูเหมือนถูกต้อง ส่งจาก security@mail.instagram.com ประมาณวันที่ 8 มกราคม 2026 ทั้งที่หลายคนยืนยันว่าไม่ได้กด “ลืมรหัสผ่าน” เอง

Malwarebytes เชื่อมโยงอีเมลชุดนี้กับข้อมูลที่ถูกเผยแพร่ โดยมองว่าผู้ไม่หวังดีกำลังใช้รายชื่ออีเมลที่หลุด เพื่อสั่งคำขอรีเซ็ตรหัสผ่านแบบอัตโนมัติจำนวนมาก วิธีนี้ช่วยได้หลายอย่างในเวลาเดียวกัน เช่น เช็กว่าบัญชีไหนยังใช้งานอยู่ สร้างความรำคาญให้ผู้ใช้ และปูทางไปสู่การฟิชชิงรอบถัดไป (อย่างการส่งลิงก์รีเซ็ตปลอมตามมา)

ในฟอรัมและโซเชียลมีคนแชร์ภาพหน้าจอจำนวนมาก บางคนบอกว่าได้รับอีเมลแบบนี้เป็นสิบฉบับในเวลาไม่นาน ตอนแรกหลายคนคิดว่าเป็นบั๊ก แต่พอข่าวชุดข้อมูล 17.5 ล้านเรคคอร์ดเริ่มกระจาย วงเชื่อมโยงก็ชัดขึ้น

คำชี้แจงจาก Meta, ไม่ใช่การเจาะระบบ แต่เป็นช่องโหว่ที่แก้แล้ว

ฝั่ง Instagram และบริษัทแม่อย่าง Meta ออกมาปฏิเสธว่ามีการ “แฮ็กระบบ” โดยในโพสต์บน X วันที่ 11 มกราคม 2026 ระบุว่า “เราแก้ไขปัญหาที่ทำให้บุคคลภายนอกสามารถขออีเมลรีเซ็ตรหัสผ่านแทนบางคนได้ ไม่มีการละเมิดระบบของเรา และบัญชี Instagram ของคุณปลอดภัย คุณสามารถเพิกเฉยต่ออีเมลเหล่านั้นได้ ขออภัยในความสับสน”

Meta ยังไม่ได้ออกแถลงการณ์ยืนยันตัวเลข 17.5 ล้าน หรือยืนยันที่มาของชุดข้อมูลดังกล่าวโดยตรง โดยกรอบคำอธิบายของบริษัทโฟกัสไปที่การถูกใช้ประโยชน์จากช่องโหว่ที่ตอนนี้อุดแล้ว ซึ่งทำให้เกิดการส่งคำขอรีเซ็ตจำนวนมาก มากกว่าจะเป็นหลักฐานว่าข้อมูลหลุดจากระบบภายใน

แนวทางนี้คล้ายเหตุการณ์ในอดีต เช่น กรณีปี 2021 ที่มีข้อมูลผู้ใช้มากกว่า 530 ล้านรายถูกสแครปและเผยแพร่ โดยถูกอธิบายว่าเป็นข้อมูลโปรไฟล์สาธารณะ ไม่ใช่การเจาะระบบ บางเสียงมองว่าเป็นการลดน้ำหนักปัญหาการสแครปข้อมูล ขณะที่อีกฝั่งชี้ว่าถ้าไม่มีระบบหลักถูกเจาะ และบัญชียังอยู่ครบ ก็ไม่ควรเรียกว่าโดนแฮ็ก

ผลกระทบต่อผู้ใช้ และสิ่งที่ควรทำตอนนี้

แม้รายละเอียดหลายส่วนยังตรวจสอบได้ไม่ครบ และ Meta ไม่รับคำว่า “ข้อมูลรั่วจากการเจาะระบบ” เหตุการณ์นี้ก็สะท้อนความเสี่ยงที่เกิดซ้ำบนแพลตฟอร์มใหญ่ๆ ต่อให้ไม่มีรหัสผ่านหลุด ข้อมูลติดต่อที่ละเอียดก็เพิ่มโอกาสถูกฟิชชิงและขโมยตัวตน โดยเฉพาะบัญชีที่มีผู้ติดตามเยอะ หรือคนที่ถูกเล็งเป็นเป้าหมายอยู่แล้ว

คำแนะนำจากผู้เชี่ยวชาญด้านความปลอดภัย รวมถึง Malwarebytes มีแนวทางหลักๆ ดังนี้

- เปลี่ยนรหัสผ่านผ่านแอปหรือเว็บของ Instagram โดยตรง อย่ากดจากลิงก์ในอีเมล

- เปิดใช้งาน two-factor authentication (2FA) และเลือกใช้แอป authenticator แทน SMS เพื่อลดความเสี่ยงจาก SIM swapping

- เพิกเฉยต่ออีเมลรีเซ็ตที่ไม่ได้ขอเอง ถ้ากังวลให้ล็อกอินเข้าไปเช็กกิจกรรมในบัญชีโดยตรง

- ตรวจสอบการหลุดของอีเมลด้วยเครื่องมืออย่าง HaveIBeenPwned.com หรือสแกน Digital Footprint ฟรีของ Malwarebytes

- ระวังฟิชชิงเป็นพิเศษ ถ้ามีข้อความที่เอาข้อมูลส่วนตัวมาพูดเพื่อให้เราเชื่อใจ

เหตุการณ์นี้เกิดท่ามกลางแนวโน้มข้อมูลโซเชียลหลุดเป็นระยะ ช่วงปลายปี 2024 ก็มีชุดข้อมูล Instagram ขนาดใหญ่อีกรอบโผล่ขึ้นมา และ Meta ยังถูกจับตาเรื่องความเป็นส่วนตัวและมาตรการป้องกันการสแครปข้อมูลอยู่เรื่อยๆ

ผลต่อความเชื่อมั่นของแพลตฟอร์ม

เมื่อ Instagram มีผู้ใช้งานต่อเดือนใกล้ระดับ 2.5 พันล้านคน เหตุการณ์แบบนี้ทำให้หลายคนไม่สบายใจ แม้บริษัทจะยืนยันว่าระบบปลอดภัย แต่การมีข้อมูลกว่า 17.5 ล้านเรคคอร์ดถูกปล่อยออกมา ไม่ว่าจะมาจากการสแครปหรือช่องโหว่ API ก็สะท้อนว่าความเป็นส่วนตัวยังถูกคุกคามได้ง่าย และดาร์กเว็บทำให้ข้อมูลกระจายเร็วมาก

สิ่งสำคัญคืออย่าตื่นตระหนก แต่ก็อย่ามองข้าม ความเสียหายมักเกิดตอนข้อมูลถูกเอาไปใช้ต่อ มากกว่าตอนมันหลุดครั้งแรก ดูแลความปลอดภัยพื้นฐานให้สม่ำเสมอ ยังเป็นวิธีที่ช่วยได้มากที่สุดในช่วงที่ข้อมูลส่วนตัวกลายเป็นของที่ถูกซื้อขายกันง่ายขึ้นเรื่อยๆ

ข่าวที่กำลังเป็นที่นิยม

ประเทศไทยกำลังเร่งดำเนินการเพื่อดึงดูดดิสนีย์แลนด์มาตั้งอยู่ในประเทศไทย

เทคโนโลยี

LINE Out คืออะไร และวิธีเช็กประวัติการโทรใน LINE (พร้อมวิธีลบ)

LINE เป็นแอปแชตที่หลายคนใช้ทุกวัน ใช้ได้ทั้งส่งข้อความ รูปภาพ วิดีโอ รวมถึงโทรด้วยเสียงและวิดีโอคอล ถ้าอยากดูว่าเคยโทรหาใครบ้าง โทรเมื่อไหร่ และอยากลบรายการโทรให้หายไป บทความนี้สรุปวิธีเช็กประวัติการโทรใน LINE ผ่าน LINE Out แบบทำตามได้ทันที

วิธีเช็กประวัติการโทรใน LINE ด้วย LINE Out

1. เปิดแอปฯ LINE ไปที่หน้า Home แล้วกดปุ่มดูทั้งหมด (See all) ที่อยู่ด้านขวาของหมวดบริการ (Services)

2. เลือกแท็บการสื่อสาร (Communication) แล้วกดเลือกที่ LINE Out

3. ก็จะพบกับหน้าประวัติการโทร. ในไลน์ทันที โดยจะมีบอกชื่อรวมทั้งวันและเวลาการโทร. ซึ่งสามารถกดเข้าไปดูรายละเอียดเพิ่มเติมได้ หรือจะกดค้างเพื่อเลือกลบประวัติการโทร. นั้น ๆ ก็สามารถทำได้ทันที

อย่างไรก็ตาม ประวัติการโทร. ที่เช็กได้นั้นจะเป็นการดึงข้อมูลจากหน้าห้องแชตไลน์ เพราะฉะนั้นหากมีการลบห้องแชตหรือประวัติข้อความแชต ก็จะส่งผลให้ประวัติการโทร. ในหน้า LINE Out นี้หายไปด้วยเช่นกัน

@droidsans LINE Out คืออะไร ลบประวัติโทรไลน์ยังไง ดูวิธีตามนี้ #LINEOut #ไลน์ #Line #แชท #videocall ♬ LEVEL UP! – slowed – MARXO

ข่าวที่กำลังเป็นที่นิยม:

ตำรวจไล่ล่าชายวัย 82 ปี ไปยังเชียงใหม่ หลังก่อเหตุชนแล้วหนี

เทคโนโลยี

“เบลอรูปภาพ” ด้วย Canva.com ง่ายดายเพียง 4 ขั้นตอนเท่านั้น

Canva เป็นแพลตฟอร์มสำหรับออกแบบกราฟฟิกต่างๆ ผู้เขียนเชื่อว่าเพื่อนๆหลายคนต้องเคยใช้ Canva ในการนำเสนองาน สร้างโลโก้ นามบัตร โปสเตอร์ resume และอื่นๆอีกมากมาย ดังนั้นบทความนี้จึงแชร์การใช้เครื่องมือบน Canva.com คือ “การเบลอ (Blur)” รูปภาพ ซึ่งสามารถนำไปใช้ประโยชน์ได้ เช่นการป้องกันการละเมิดสิทธิผู้อื่น หรือ ป้องกันรูปภาพที่ถ่ายติดผู้อื่นแล้วมีผลกระทบด้านลบเมื่อโพสลง social media

วิธีการเบลอรูปภาพด้วยโปรแกรม Canva สามารถทำได้ง่ายดายด้วย 4 ขั้นตอนดังต่อไปนี้

ขั้นตอนที่ 1: เข้าเว็บไซต์ Canva Canva.com

- “เมื่อเข้าสู่เว็บไซต์ Canva.com” ตามลิงค์นี้แล้ว เพื่อนๆสามารถล็อคอินเพื่อเข้าสู่ระบบด้วย G-mail, Facebook, Apple ID หรือ วิธีการอื่นๆ จะเข้าสู่หน้าเว็บไซต์ดังภาพที่ 1

ภาพที่1 หน้าเว็บไซต์ Canva

ขั้นตอนที่ 2: สร้างหน้ากระดาษ และ อัพโหลดรูปภาพ

“สร้างหน้ากระดาษ” เปล่าโดยกดตรงปุ่ม “สร้างดีไซต์” (ทั้งนี้ผู้เขียนจะสร้างขนาดกระดาษ 1600×800 px แต่จริงๆแล้วเพื่อนๆสามารถกำหนดขนาดตามต้องการได้เลย) ดังภาพที่ 2

ภาพที่2 การสร้างหน้ากระดาษ

“อัพโหลดรูปภาพ” ที่จะดำเนินการเบลอ และ ดึงลงมาหน้ากระดาษเปล่า ดังภาพที่ 3

ภาพที่3 การอัพโหลดรูปภาพและการดึงรูปภาพมาไว้หน้ากระดาษเปล่า

ขั้นตอนที่ 3: การเข้าเครื่องมือ “การเบลอ”

“คลิกรูปภาพ”ที่จะทำการเบลอ 1 ครั้ง

กดเลือกคำสั่ง “แก้ไขรูปภาพ (Edit image)” จากนั้นค้นหาคำสั่งบนช่องการค้นหา หรือ เลื่อนลงเพื่อค้นหาคำสั่งคำว่า “การเบลอ (Blur)” ดังภาพที่ 4

ภาพที่4 การเลือกใช้เครื่องมือ “การเบลอ (Blur)”

“คลิกคำสั่ง” การเบลอ 1 ครั้ง หลังจากคลิกแล้วจะพบ 3 ตัวเลือก ดังภาพที่5 ได้แก่

1. อัตโนมัติ(Auto): คือการเบลอแบบทั้งรูปภาพโดยสามารถปรับความเข้มการเบลอ(intensity)ได้ ดังภาพที่ 6

ภาพที่6 ตัวอย่างภาพที่เบลอด้วยตัวเลือก อัตโนมัติ

2. การเบลอ(Blur): คือการเบลอเฉพาะจุดสามารถปรับ 2.1 ความเข้าการเบลอ(intensity) 2.2 การกระจาย(Spread) เช่นเบลอแบบกระจุกตัวหรือกระจายตัว 2.3 การปรับขนาดหัวแปรงเบลอวงกลม (Brush Size) ดังภาพที่ 7

ภาพที่7 การเบลอด้วยตัวเลือก การเบลอ ซึ่งเป็นการเบลอเฉพาะจุด

และ 3. กู้ข้อมูลกลับ(Restore) สามารถยกเลิกการเบลอเฉพาะส่วนตามหัวแปรงวงกลมได้

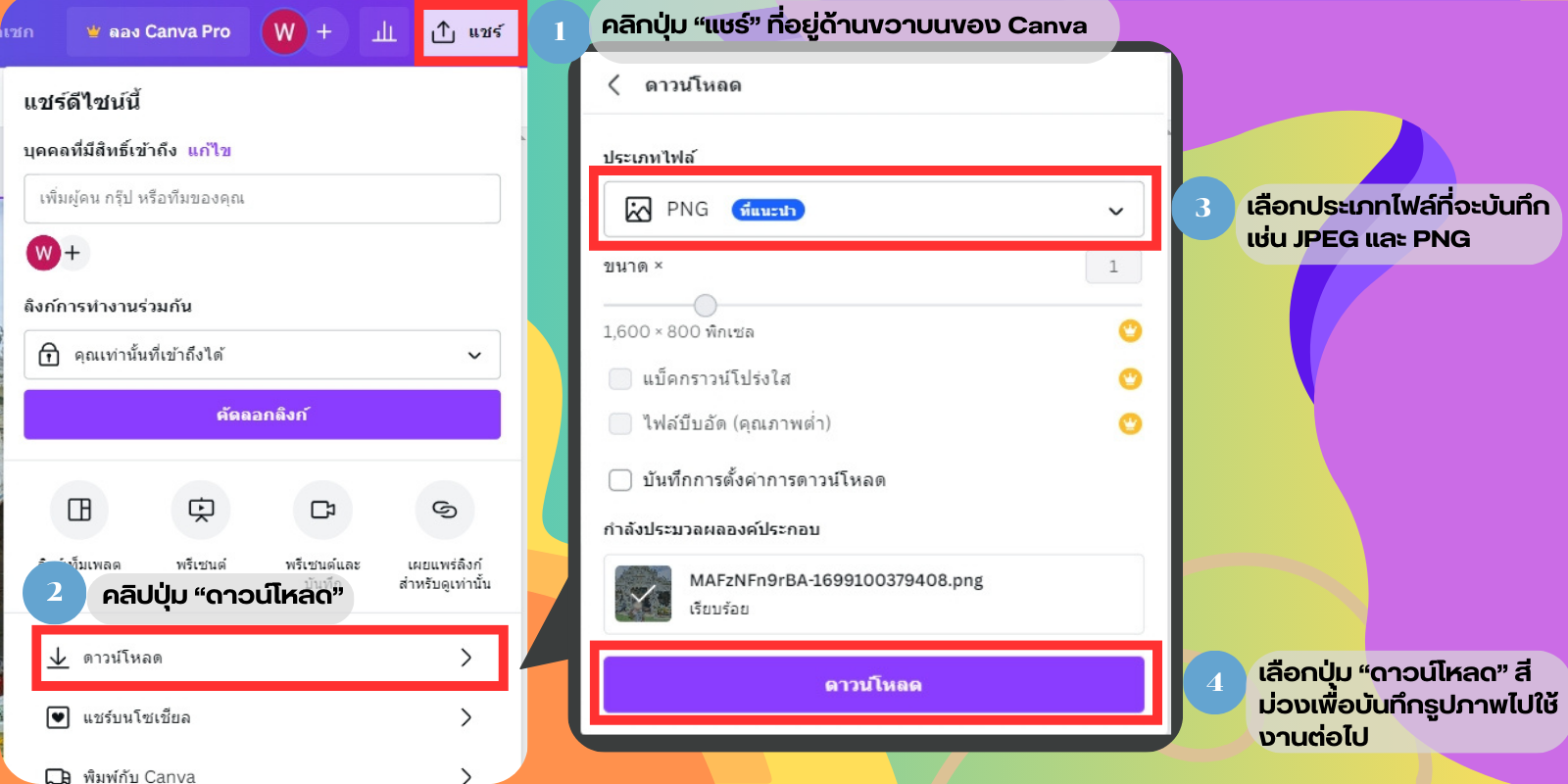

ขั้นตอนที่ 4: การนำรูปภาพไปใช้งาน

- คลิกปุ่ม “แชร์ (Share)” หลังจากนั้นคลิกปุ่ม “ดาวน์โหลด (Download)”

- เลือกประเภทไฟล์ แนะนำให้ใช้ไฟล์นามสกุล Jpeg หรือ png และ ดำเนินการ ดาวน์โหลด ไปใช้กับงานต่างๆของเพื่อนๆ ดังภาพที่ 8

ภาพที่ 8 ภาพขั้นตอนการดาวน์โหลดรูปภาพออกไปใช้งาน

แหล่งอ้างอิงรูปภาพ:

จัดทำตกแต่งรูปแบบหน้าปกโดยโปรแกรม Canva

ภาพหน้าปกจัดทำโดย: S-wichawat Channel (ผู้เขียนบทความ)

เรื่องและภาพประกอบที่ 1-8: โดย S-wichawat Channel (ผู้เขียนบทความ)

เปิดประสบการณ์ความบันเทิงที่หลากหลายสุดปัง บน App TrueID โหลดเลย ฟรี !

-

เชียงราย - Chiang Rai News5 days ago

ชายหนุ่มจากเชียงรายถูกจับกุมฐานถ่ายรูปบัตรเลือกตั้งก่อนนำไปใช้

-

ข่าวการเมือง6 days ago

การเลือกตั้งปี 2026: 10 เขตเลือกตั้งที่ต้องจับตาดูอย่างใกล้ชิด

-

ข่าวระดับชาติ - National1 day ago

“หมอปลา” พาเหยื่อหญิงไปแจ้งความกับตำรวจกล่าวหา “บิ๊กเทา” หมอผีชราชื่อดัง ว่าล่วงละเมิดทางเพศพวกเธอ

-

ข่าวอาชญากรรม - Crime6 days ago

ตำรวจจับกุมกรรมการบริษัทรายหนึ่งในข้อหาฉ้อโกงธนาคารเป็นเงิน 21 ล้านบาท